Di banyak organisasi, AI sudah bukan lagi proyek eksperimen. Ia sudah masuk ke produksi—menggerakkan aplikasi, mempercepat analitik, dan bahkan menjalankan workflow otomatis di cloud.

Namun ada satu masalah besar yang mulai muncul di balik semua inovasi ini:

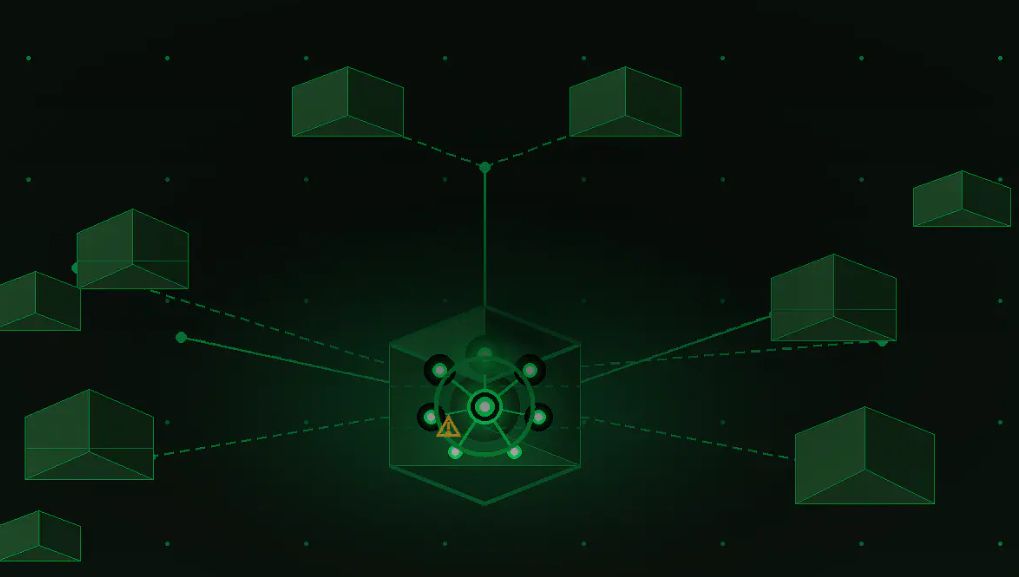

AI kini tidak hanya digunakan secara resmi—tetapi juga muncul secara “diam-diam” di dalam workload.

Fenomena ini disebut Shadow AI, dan ketika ia sudah masuk ke level workload, risikonya jauh lebih serius dibanding sekadar penggunaan aplikasi AI tanpa izin.

Shadow AI Tidak Lagi di Permukaan—Ia Sudah Masuk ke Infrastruktur

Dulu, Shadow AI biasanya berarti:

- karyawan menggunakan ChatGPT tanpa izin

- tools AI dipakai tanpa kontrol IT

- data perusahaan dimasukkan ke aplikasi publik

Itu sudah berbahaya.

Tapi sekarang, masalahnya naik level.

AI tidak lagi hanya berada di aplikasi yang terlihat. Ia sudah:

- tertanam dalam library software

- masuk lewat dependency package

- berjalan di container production

- tersebar di VM dan cloud workload

Dengan kata lain, AI kini “hidup” di dalam infrastruktur yang seharusnya sudah terkendali.

Dan sering kali, tidak ada yang benar-benar tahu di mana AI itu berada.

Masalah Utama: Tidak Ada Visibilitas AI di Workload

Salah satu temuan paling kritis adalah ini:

Organisasi biasanya memiliki inventaris untuk server, aplikasi, dan container.

Tapi mereka tidak punya inventaris untuk AI.

AI masuk melalui:

- library open-source

- model runtime

- dependency pihak ketiga

- container image yang sudah prebuilt

Semua ini membuat AI muncul tanpa kontrol pusat.

Akibatnya:

- tim security tidak tahu AI apa yang berjalan

- governance tidak bisa diterapkan

- risiko tidak bisa diukur

- compliance menjadi tidak jelas

Inilah yang disebut sebagai blind spot di level workload.

Kenapa Shadow AI di Workload Lebih Berbahaya?

Jika Shadow AI di level pengguna sudah berisiko, maka Shadow AI di workload jauh lebih serius karena:

1. Berjalan di Production System

AI yang tidak terkontrol bisa langsung mengakses:

- data pelanggan

- API internal

- database sensitif

2. Tidak Terlihat oleh Tool Tradisional

Security tools lama biasanya hanya melihat:

- traffic jaringan

- aplikasi

- endpoint

Tapi tidak melihat isi software di dalam workload.

3. Menjadi Bagian dari Supply Chain

AI yang tersembunyi di dependency bisa:

- membawa vulnerability

- membuka backdoor

- memperluas attack surface

Bahkan studi industri menunjukkan bahwa sebagian besar risiko cloud-native berasal dari dependency yang tidak terlihat langsung oleh developer.

Contoh Nyata: Risiko yang Tidak Terlihat

Bayangkan skenario ini:

Sebuah tim meng-deploy container untuk data processing. Semua terlihat normal.

Namun tanpa disadari:

- container tersebut menggunakan AI library

- library tersebut memiliki vulnerability

- container memiliki akses ke data sensitif

Dari luar, ini terlihat seperti workload biasa.

Tapi di dalamnya, ada AI yang tidak pernah diverifikasi oleh security team.

Inilah inti dari Shadow AI di workload:

bahaya yang tersembunyi di dalam sistem yang terlihat normal.

Kenapa Ini Terjadi?

Ada beberapa alasan utama:

1. Kecepatan Adopsi AI

Developer ingin cepat, sehingga:

- menggunakan library baru

- menarik image dari repository publik

- tidak menunggu approval security

2. Kompleksitas Cloud-Native

Di era Kubernetes dan microservices:

- satu aplikasi bisa punya ratusan dependency

- AI bisa masuk dari berbagai layer

3. Kurangnya AI Inventory

Banyak organisasi tidak punya:

- daftar AI yang digunakan

- tracking model AI di production

- visibility dependency AI

Dampak Bisnis: Risiko yang Tidak Terlihat Tapi Nyata

Shadow AI di workload bukan sekadar masalah teknis.

Dampaknya bisa sangat serius:

- kebocoran data tanpa deteksi

- pelanggaran compliance

- serangan supply chain

- kompromi sistem produksi

- kehilangan kepercayaan pelanggan

Yang paling berbahaya adalah:

serangan bisa terjadi tanpa ada alarm yang berbunyi.

Pendekatan Baru: Dari Visibility ke AI Governance

Untuk mengatasi masalah ini, organisasi tidak bisa lagi mengandalkan pendekatan lama.

Dibutuhkan pendekatan baru:

1. AI Discovery di Semua Layer

Organisasi harus bisa melihat:

- AI di code

- AI di build

- AI di container

- AI di runtime

2. AI Bill of Materials (AI-BOM)

Sama seperti software BOM, organisasi perlu tahu:

- AI apa yang digunakan

- dari mana asalnya

- risiko apa yang dibawanya

3. Runtime AI Visibility

Tidak cukup hanya tahu di tahap development.

Yang penting adalah:

- AI apa yang benar-benar berjalan di production

- apakah AI tersebut aman

- apakah ada vulnerability

Kesimpulan: AI Tidak Lagi Sekadar Tool, Tapi Infrastruktur Tersembunyi

Shadow AI di workload menunjukkan satu hal penting:

AI tidak lagi hanya fitur—ia sudah menjadi bagian dari infrastruktur itu sendiri.

Dan seperti semua infrastruktur:

- jika tidak terlihat → tidak bisa diamankan

- jika tidak dipetakan → tidak bisa dikendalikan

- jika tidak diawasi → menjadi risiko

Organisasi yang ingin tetap aman di era AI harus mengubah cara berpikir:

Bukan hanya mengamankan aplikasi,

tetapi juga mengamankan AI yang tersembunyi di dalamnya.

Karena di era ini, ancaman terbesar bukan AI yang Anda tahu—

tetapi AI yang tidak Anda ketahui sedang berjalan di sistem Anda.

🚀 Apakah Anda sedang memulai transformasi digital atau ingin memperkuat sistem keamanan TI yang sudah ada?

Di tengah meningkatnya ancaman siber, memiliki strategi keamanan yang tepat bukan lagi pilihan—melainkan kebutuhan. Palo Alto Networks Indonesia bersama PT. iLogo Infralogy Indonesia hadir untuk membantu Anda membangun fondasi keamanan yang lebih kuat, adaptif, dan sesuai dengan kebutuhan bisnis modern.

🤝 Tim kami siap mendampingi Anda secara menyeluruh—mulai dari konsultasi awal, perancangan arsitektur keamanan, hingga implementasi dan optimalisasi sistem. Pendekatan ini dirancang agar solusi yang diterapkan tidak hanya aman, tetapi juga efisien dan mudah dikelola dalam operasional sehari-hari.

🔧 Anda tidak perlu menghadapi kompleksitas teknis sendirian. Kami memastikan infrastruktur TI Anda tetap terlindungi, terukur, dan siap menghadapi dinamika ancaman siber saat ini maupun di masa depan.

📲 Ingin mengetahui bagaimana solusi ini dapat diterapkan di perusahaan Anda? Hubungi kami sekarang dan mulai langkah yang lebih strategis menuju keamanan digital yang lebih matang dan berkelanjutan.